-

+86-477-3909949

-

Автономный район Внутренняя Монголия, городской округ Ордос, уезд Далатэ, поселок Шулиньчжао, жилой комплекс ХайеСиньюань, здание № 2,коммерческое № 107, 2-й этаж

+86-477-3909949

Автономный район Внутренняя Монголия, городской округ Ордос, уезд Далатэ, поселок Шулиньчжао, жилой комплекс ХайеСиньюань, здание № 2,коммерческое № 107, 2-й этаж

Что значит 'безопасный доступ завод'? Для многих, особенно в сфере промышленной автоматизации, это звучит как набор технических регламентов – пароли, VPN, политики доступа. И это, конечно, важно. Но, как показывает практика, 'безопасный доступ' – это гораздо больше. Это комплексная система, охватывающая не только информационные, но и физические аспекты защиты. Часто видим, как закручивают с программной частью, а о реальном контроле доступа на объект забывают. И вот потом начинается самое интересное – неприятные сюрпризы.

Начнем с очевидного – физический доступ. Все эти сложные алгоритмы и многофакторная аутентификация бесполезны, если кто-то просто прошел мимо охраны или подобрал ключ. Мы в ООО ?Внутренняя Монголия ЛюйЮ Развитию Сельскохозяйственное? часто сталкиваемся с ситуацией, когда инженер получает доступ по заявке, но после этого, чтобы попасть в критическую зону, ему все равно нужно снова проходить через систему контроля доступа, которая, к слову, может быть сбором. Это создаёт брешь в безопасности. Разумеется, нужен четкий регламент, кто, куда и когда имеет право входить, и как это контролируется.

Наш опыт показывает, что оптимальным решением является комбинация технологий: биометрия, электронные пропуска, видеофиксация. Важно не просто установить систему, а правильно ее настроить и регулярно ее проверять. Например, у нас был случай, когда в один из цехов кто-то проникал после окончания рабочего времени. Оказалось, что система видеофиксации была настроена некорректно, и камеры не покрывали все зоны. Это, мягко говоря, создавало проблемные ситуации. К тому же, важно учитывать возможность обхода системы. Простой забор не остановит решительного злоумышленника.

Физическая и логическая безопасность неразрывно связаны. Невозможно обеспечить безопасный доступ к оборудованию, не контролируя доступ к IT-инфраструктуре, к которой это оборудование подключено. Здесь вовлекаются системы управления доступом (СУД), системы мониторинга, серверы и сети. Если хакер получает доступ к серверу, он может взломать систему управления производством, изменить параметры работы оборудования или даже вывести его из строя.

Поэтому критически важно, чтобы СУД интегрировалась с IT-инфраструктурой. Например, можно настроить автоматическое блокирование доступа к определенным системам при попытке несанкционированного доступа к физическим объектам. Мы реализовали подобную систему для одного из наших клиентов – предприятия по производству оросительных систем. После интеграции СУД и сети, мы получили возможность автоматически блокировать доступ к серверу управления производством, если кто-то попытался взломать систему контроля доступа в цех. Это значительно повысило уровень защиты.

Теоретически разработанные политики доступа – это хорошо, но необходимо регулярно их тестировать и проводить аудит. Политики устаревают, системы меняются, появляются новые уязвимости. Аудит позволяет выявить эти уязвимости и своевременно их устранить. Это не просто формальность, это реальная необходимость. Регулярные проверки позволяют выявить ошибки в настройках, слабые места в системе и несанкционированный доступ к данным.

В нашей компании мы проводим аудит безопасности не реже одного раза в год. Мы используем как автоматизированные инструменты сканирования, так и ручные проверки. Например, мы провели тестирование на проникновение на одном из производственных объектов клиента и обнаружили ряд уязвимостей в системе беспроводной связи. Это позволило нам оперативно устранить эти уязвимости и предотвратить возможные атаки.

Было и такое, когда упор делали только на логические меры безопасности, а физический доступ остался без должного внимания. Реальный пример: в одном из заводов мы увидели, что для доступа к серверной использовалась только система паролей. Пароли были слабые, а обновления системы безопасности не производились. В итоге, сервер был взломан, и данные были украдены. Это, конечно, стало уроком для всех.

Еще одна распространенная ошибка – отсутствие четкого разграничения прав доступа. Многие сотрудники имеют доступ к информации, которая им не нужна для выполнения своих должностных обязанностей. Это увеличивает риск утечки данных. Важно применять принцип минимально необходимых привилегий – каждый сотрудник должен иметь только тот доступ, который ему необходим для работы.

Сегодня на рынке представлено множество решений для контроля доступа – от простых электронных пропусков до сложных систем распознавания лиц и биометрических датчиков. Выбор решения зависит от конкретных требований и бюджета. Важно учитывать не только стоимость системы, но и стоимость ее обслуживания и поддержки. Например, системы распознавания лиц требуют регулярного обновления баз данных и обслуживания камер. Мы часто рекомендуем клиентам использовать гибридные решения, сочетающие в себе несколько технологий. Это позволяет добиться максимального уровня безопасности при разумной стоимости.

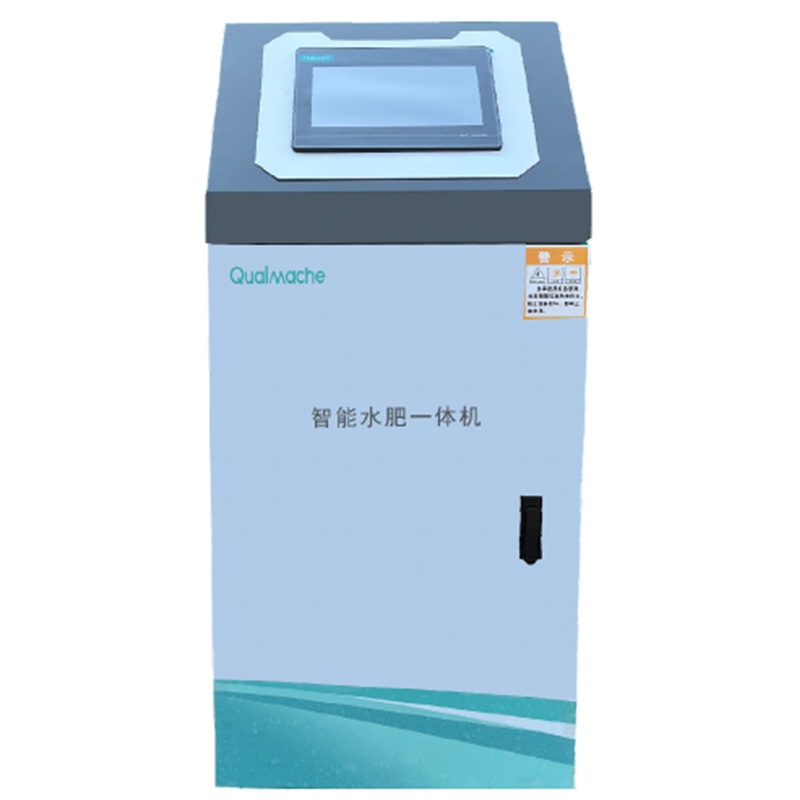

ООО ?Внутренняя Монголия ЛюйЮ Развитию Сельскохозяйственное? активно использует современные технологии для обеспечения безопасный доступ завод. Мы сотрудничаем с ведущими производителями систем контроля доступа и предоставляем полный спектр услуг – от проектирования и монтажа до обслуживания и поддержки. Мы стараемся быть в курсе последних тенденций в области безопасности и предлагаем нашим клиентам самые современные и эффективные решения.